…и требует выкупа с ANEX Tour и «Музенидис Трэвел»

27 июня мощный компьютерный вирус-шифровальщик Petya.А атаковал компании России, Украины, а также некоторых других стран. Среди пострадавших оказались энергетические, нефтедобывающие, транспортные компании, операторы сотовой связи. В туризме тоже ощутили последствия. На момент написания статьи наличие технического сбоя подтвердили как минимум два крупных туроператора – ANEX Tour и «Музенидис Трэвел». Как защититься от вируса и что предпринимается для минимизации последствий?

Как выглядит атака вируса Petya

В недавнем прошлом многие наверняка сталкивались с так называемыми локерами – вирусами, которые блокируют браузер или рабочий стол и просят деньги за разблокировку. Им на смену пришли вирусы-шифровальщики, которые приносят гораздо больший вред, так как шифруют данные жестких дисков компьютера, что повышает вероятность оплаты. Petya, судя по всему, гибрид – он сочетает в себе функции блокировщика и шифровальщика и предотвращает загрузку операционной системы.

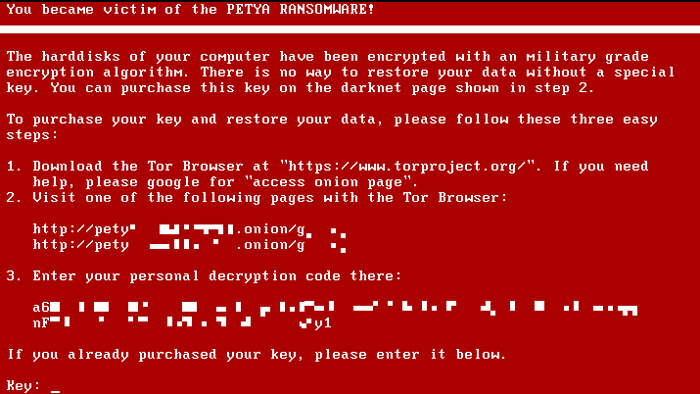

По данным пострадавших от «Пети» компаний, вирус преимущественно попадает в компьютеры крупных компаний под видом резюме кандидатов на трудоустройство. Письмо в HR-службу содержит ссылку якобы на портфолио, файл которого размещен на Dropbox. Вместо документов на компьютер пользователя загружается вирус, после чего появляется «синий экран смерти», происходит перезагрузка операционной системы. Затем ошарашенный юзер видит похожий экран, уже красный:

Именно так выглядело приветствие тезки нового вируса – Petya ransomware (еще один вирус-вымогатель, известный с 2016 года, который также был нацелен на блокировку работоспособности ПК. – Ред.).

За разблокировку вирус Petya.A скромно требует 300 $ в криптовалюте – около 0,13 биткоина. Для сравнения: предыдущий мощный вирус Wannacry, атака которого в мае этого года поразила более 500 тысяч компьютеров в более чем 150 странах мира, требовал вдвое больше – 600 долларов.

Туроператоры борются вместе с нефтяниками

В течение дня, 27 июня, жертвами атаки стали десятки крупных компаний в целом ряде стран – по информации Медузы, кроме России и Украины пострадали фирмы во Франции, Голландии, Великобритании, Испании и Индии. Как сообщает ТАСС со ссылкой на компанию Group-IB, которая занимается предотвращением и расследованием киберпреступлений, в России атаку ощутили «Роснефть», «Башнефть», Mars, Nivea и Mondelez International (производитель шоколада Alpen Gold). Не обошлось без последствий и для туристического рынка – в списке пострадавших оказались также два крупных туроператора – ANEX Tour и «Музенидис». Отметим, что обе компании ведут бизнес и на Украине, где, судя по всему, началась первая волна распространения вируса.

В течение дня пострадавшим туроператорам пришлось принимать экстренные меры. Как рассказал гендиректор «Музенидис Трэвел» Александр Цандекиди, вирус атаковал сразу все компьютеры центрального офиса компании, фактически парализовав на какое-то время ее работу. Параллельно были отключены сайт туроператора и система онлайн-бронирования. По словам Цандекиди, персональные данные его клиентов не пострадали, так как они хранятся на отдельных серверах. Чтобы возобновить работу, туроператор запустил резервную систему бронирования, которая позволит восстановить внутреннюю коммуникацию компании с ее партнерами. Пока она не заработала, туроператор просит своих партнеров обращаться по всем вопросам по электронной почте: sosmouzenidis@gmail.com

Аналогичные проблемы пришлось решать ANEX Tour. Как рассказала заместитель директора туроператора по рекламе и PR Яна Муромова, небольшие неполадки у сайта начались еще накануне. Чтобы избежать возможных последствий, туроператор отключил систему онлайн-бронирования. «Наши сайт, телефон и компьютеры в данный момент не работают. Мы пытаемся устранить последствия этого. Точно утверждать я пока не могу, но предполагаю, что это хакерская атака», – заявила Муромова. По сообщениям турагентов, возникли сложности с оплатой бронирований и подтверждением заявок.

Тем не менее ANEX Tour заверил, что все обязательства перед клиентами будут выполнены, несмотря на сбой. По состоянию на 19:30 на сайте компании было размещено объявление с оперативной информацией. В частности, всем туристам, не получившим документы по подтвержденным заявкам, можно будет пройти регистрацию в аэропорту за два часа до вылета, предоставив копию договора с агентством. В аэропорту вылета также будут выдавать паспорта туристов, вылетающих в визовые направления в ближайшие даты. Туроператор опубликовал телефоны «горячих линий», которые можно использовать, пока ситуация не стабилизируется: для агентств: 8 (916) 7156289; 8 (985) 4729951; 8 (926) 6046982; 8 (985) 7805959; для туристов: 8 (800) 7755000; пресс-центр: 8 (910) 4308430; по вопросам регистрации на рейс: 8 (909) 6557398, резервная почта: anex.help@yandex.ru. По всем региональным вылетам туристов и турагентов ANEX просит обращаться по резервным контактам соответствующего региона.

Как не попасть под удар

Представители других туроператоров, которых журналисты HotLine.travel опросили в течение дня, 27 июня, сообщили, что вирусная атака их не затронула. Поэтому есть надежда, что глобальных проблем на туррынке удастся избежать, хотя ситуация серьезная и пока еще сложно оценить масштаб распространения вируса.

Даже матёрые специалисты по кибербезопасности удивлены жизнеспособности нового вируса. Как сообщил HotLine.travel руководитель отдела реагирования на угрозы информационной безопасности Positive Technologies Эльмар Набигаев, сегодняшний вирус, если сравнивать его с вирусом WannaCry, более живучий.

Да и бороться с ним, по его словам, гораздо сложнее, так как распространение происходит за счет использования легитимных учетных записей. «Это вымогательское ПО, которое совмещает в себе хакерские методы развития атаки в сети, такие как использование стандартных утилит системного администрирования, хакерских утилит для получения паролей пользователей к операционным системам и т. п.). Всё это гарантирует высокую скорость распространения зловреда внутри сети и массовость эпидемии в целом (при заражении хотя бы одного ПК компании)», – подчеркнул Набигаев.

Среди советов, которые специалисты дают организациям для противодействия вирусу, три простые меры. Во-первых, своевременная установка необходимых обновлений антивирусных программ, во-вторых, внедрение процессов мониторинга информационной безопасности и, в-третьих, проведение регулярных аудитов.

По словам руководителя криминалистической лаборатории Group-IB Валерия Баулина, для прекращения распространения вируса нужно также закрыть TCP-порты 1024-1035, 135 и 445, пишет Газета.ру.

Ну и, наконец, самый банальный совет – регулярно проводить инструктаж сотрудников, напоминая, что не следует открывать никаких подозрительных вложений и не скачивать программные файлы – ведь любой из них может оказаться очередным вирусом.